- +在此添加单个AI新笔记

python 进程守护

pyClamd库的简介

Python 的 pyClamd 库是一个用于与 ClamAV 杀毒软件的 clamd 守护进程通信的接口。通过 pyClamd,你可以在 Python 程序中添加病毒检测功能,实现对文件或目录的扫描。以下是 pyClamd 的一些主要作用和特点:

病毒扫描:pyClamd 提供了多种扫描方法,如 scan_file()、contscan_file() 和 multiscan_file(),允许你对单个文件或整个目录进行病毒扫描。这些方法在检测到病毒时可以有不同的行为,例如 contscan_file() 会在发现病毒后继续扫描,而 scan_file() 则会停止

与 clamd 通信:pyClamd 允许你的 Python 程序通过套接字与 clamd 守护进程通信,发送扫描命令并接收扫描结果

自动连接方法选择:pyClamd 提供了 ClamdAgnostic() 方法,它会自动尝试使用 Unix 套接字或网络套接字连接到 clamd,根据连接的具体情况选择最合适的方法

支持自定义连接:除了自动连接方法,pyClamd 还提供了 ClamdUnixSocket() 和 ClamdNetworkSocket() 类,允许用户自定义连接到 clamd 的方式,无论是通过本地套接字还是网络套接字

病毒库更新:pyClamd 提供了 reload() 方法,用于强制重载 clamd 的病毒特征库,确保扫描使用的是最新的病毒定义

测试连接:通过 ping() 方法,pyClamd 可以测试与 clamd 守护进程的连接是否成功,确保扫描命令能够被正确发送和接收

生成测试病毒:pyClamd 提供了 EICAR() 方法,用于生成一个已知的测试病毒字符串,方便开发者测试病毒扫描功能是否正常工作

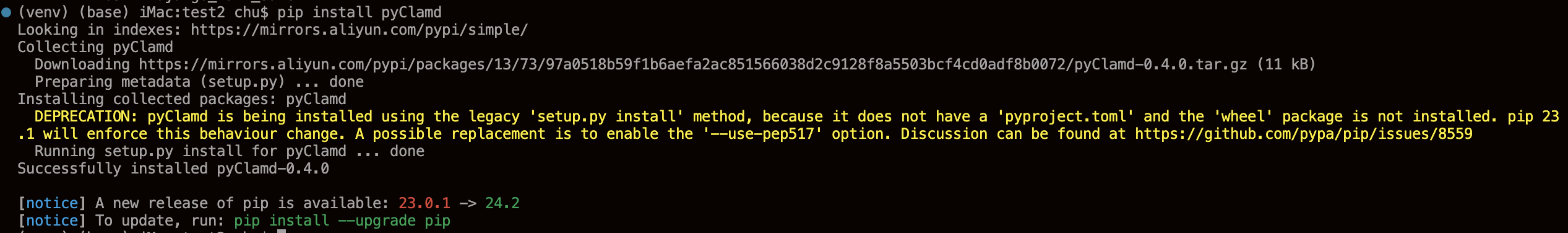

安装杀毒软件库 pyClamd 命令

pip install pyClamd

测试一下能否ping通

使用杀毒软件库 pyClamd 例子

>>> import pyclamd>>> cd = pyclamd.ClamdAgnostic()>>> cd.ping()True>>> cd.version()'ClamAV 0.103.0/25929/Sun Sep 13 21:53:46 2020'# cd.EICAR()是生成病毒样本>>> cd.EICAR()b'X5O!P?@AP[4\\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*'# cd.scan_stream()是检测,# 有病毒就返回 字典# 没有病毒就返回 None>>> cd.scan_stream(cd.EICAR()){'stream': ('FOUND', 'Win.Test.EICAR_HDB-1')}>>>>>> cd.scan_stream(b'pythonbytes')>>>>>> cd.scan_stream(b'pythonbytes') is NoneTrue# scan_file()文件/文件夹扫描# 扫描到第一个病毒文件后,结束扫描,返回结果>>> cd.scan_file('/tmp/EICAR'){'/tmp/EICAR': ('FOUND', 'Win.Test.EICAR_HDB-1')}>>>>>> cd.scan_file('/tmp/NO_EICAR') is NoneTrue>>># contscan_file()方法会扫描完整个文件目录后返回检测到的所有威胁文件。